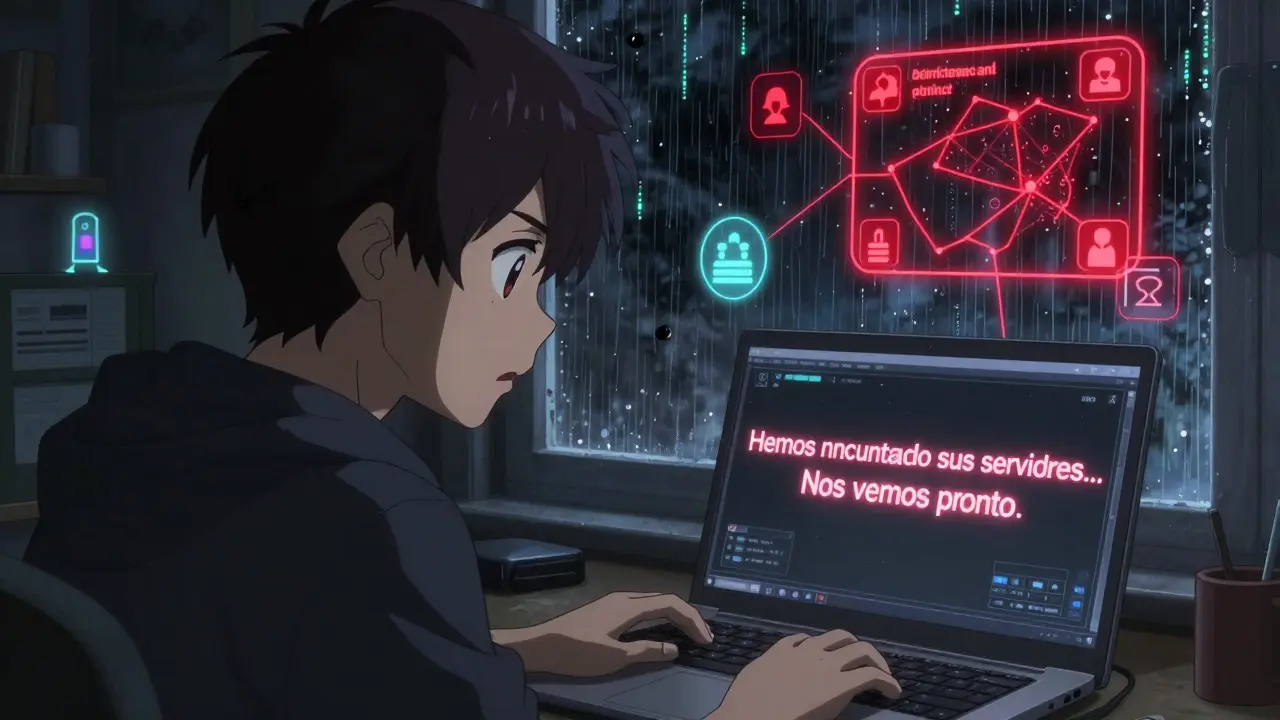

El 19 de septiembre de 2024, la policía criminal federal de Alemania, la BKA, lanzó una operación sin precedentes contra 47 intercambios de criptomonedas que operaban sin verificar la identidad de sus usuarios. Esta acción, conocida como Operación Final Exchange, no fue solo un cierre de sitios web. Fue una destrucción completa de infraestructura: servidores de producción, servidores de desarrollo, copias de seguridad, bases de datos completas. Y lo más impactante: un mensaje directo a los usuarios. "Hemos encontrado sus servidores y los hemos incautado. Tenemos sus datos: transacciones, registros de registro, direcciones IP. Nuestra búsqueda de rastros acaba de comenzar. Nos vemos pronto."

¿Qué son los intercambios sin KYC que se targetearon?

Estos no eran intercambios normales. Eran plataformas de intercambio instantáneo, diseñadas para que nadie preguntara quién eras. No necesitabas enviar un documento de identidad, ni un comprobante de domicilio, ni siquiera un correo electrónico. Solo ingresabas tu criptomoneda, elegías la moneda que querías recibir -a veces euros, a veces rublos- y el intercambio lo hacía en segundos. Sin preguntas. Sin registros. Sin controles. Pero no eran para personas normales. Eran para criminales. Para quienes necesitaban limpiar dinero de ransomware, vender drogas en darknets, o evadir sanciones internacionales. La mayoría de estos intercambios hablaban ruso, operaban desde servidores en países con leyes laxas, y se especializaban en conectar con bancos rusos sancionados. Era un sistema perfecto para lavar dinero sin dejar rastro… hasta que llegó la BKA.¿Por qué esta operación fue diferente?

Antes, cuando la policía cerraba un intercambio, los dueños simplemente se mudaban a otro servidor, cambiaban el nombre, y seguían operando. La Operación Final Exchange lo hizo de otro modo. No solo cerró los servidores principales. También incautó los de prueba, los de respaldo, los que estaban ocultos. No dejó ninguna puerta trasera. Fue un ataque en cadena: todos los nodos, al mismo tiempo. Además, no se limitó a apagar el servicio. Robó todo. Más de 8 terabytes de datos. Registros de transacciones de millones de operaciones. Direcciones de billeteras. IPs de usuarios. Fechas y horas exactas de cada intercambio. Esto no es solo evidencia. Es un mapa completo de la red criminal. La estrategia psicológica también fue nueva. En lugar de un comunicado frío, la BKA habló directamente a los usuarios: "Vimos lo que hiciste. Sabemos quién eres. No puedes escapar." Eso generó pánico. En foros rusos, en canales de Telegram, usuarios que antes se sentían anónimos ahora temían ser rastreados. Algunos borraron sus billeteras. Otros dejaron de usar cripto por completo.¿Quién se benefició de esto?

Las empresas de análisis blockchain, como Chainalysis, vieron en esta operación el ejemplo perfecto de cómo combatir el crimen cripto. Antes, muchos decían que las criptomonedas eran imposibles de rastrear. La BKA demostró lo contrario. Con herramientas correctas, datos suficientes y coordinación internacional, cualquier transacción puede ser seguida. También ganaron los reguladores. La Unión Europea ya estaba presionando por más control sobre las criptomonedas. Esta operación les dio el caso perfecto para justificar nuevas leyes. En Alemania, ya se habla de ampliar los poderes de la BKA para actuar en el mismo formato contra otros intercambios sospechosos. En Francia, Italia y España, las agencias están estudiando cómo replicar el modelo. Y ganaron los usuarios legales. Muchos inversores y empresas de DeFi habían sufrido por la mala reputación de las criptomonedas. Con intercambios sin KYC operando libremente, el público pensaba que todo el sector era criminal. Esta operación limpió parte de ese estigma. Ahora, los intercambios con KYC tienen más confianza. Las plataformas como Coinbase o Kraken vieron un aumento en el tráfico de usuarios que buscaban seguridad.

¿Qué pasó con los usuarios?

Aquí está el punto más delicado. La BKA no está buscando a pequeños inversores. Está buscando a quienes usaron estos intercambios para lavar dinero de ransomware, vender drogas o financiar actividades ilegales. Pero el problema es que no siempre es fácil distinguirlo. Un estudiante ruso que compró Bitcoin para enviar dinero a su familia en Moscú puede haber usado uno de estos intercambios. Un emprendedor que pagó por un servicio en línea con ETH sin saber que el intercambio era ilegal también quedó en la base de datos. Ahora, esos datos están siendo analizados. Y aunque la BKA dice que solo perseguirá a criminales, el simple hecho de estar en esa lista puede significar una llamada de la policía, una investigación, un interrogatorio. Algunos expertos en privacidad advierten que esto es un peligro. Si el gobierno tiene acceso a todas las transacciones de un intercambio, ¿qué impide que use esos datos para otras cosas? ¿Y si en el futuro, cualquier transacción sin KYC se considera automáticamente sospechosa?¿Qué sigue después de la Operación Final Exchange?

Aunque la operación fue en septiembre de 2024, su impacto aún no ha terminado. Los 8 terabytes de datos están siendo procesados lentamente. Cada dirección de billetera, cada IP, cada transacción, se cruza con otras bases de datos: reportes de ransomware, listas de darknets, registros de bancos sancionados. Ya se han identificado conexiones con grupos de ransomware en Estados Unidos y Europa. Se espera que en los próximos meses se anuncien las primeras detenciones. No se han publicado cifras oficiales, pero fuentes cercanas a la investigación sugieren que más de 200 personas podrían ser investigadas en Alemania, y cientos más en otros países. Además, los intercambios que aún operan sin KYC están cambiando. Algunos se mudan a países como Irán o Corea del Norte. Otros usan tecnologías más complejas, como mezcladores de cripto con capas de anonimato. Pero la BKA ya está preparada. Han desarrollado nuevas herramientas de rastreo que pueden seguir incluso las transacciones más enmascaradas.

¿Qué significa esto para ti?

Si usas criptomonedas para pagos legales, inversiones o envíos personales, esta operación no te afecta directamente. Pero sí cambia el entorno. Los intercambios que antes eran rápidos y sin preguntas ahora están bajo escrutinio. Algunos han cerrado. Otros han añadido verificación de identidad, aunque no lo pidan por ley. Si buscas privacidad, ahora debes entender que no existe una forma perfecta. La BKA demostró que incluso los sistemas que prometen anonimato pueden ser vulnerados. La única forma real de protegerte es no usar servicios que no conozcas, no depositar grandes cantidades en intercambios no regulados, y mantener un registro claro de tus transacciones.¿Qué aprendieron las fuerzas del orden?

La Operación Final Exchange no fue un accidente. Fue el resultado de años de trabajo. La BKA contrató analistas de blockchain, se asoció con empresas de tecnología, infiltró redes criminales en Telegram, y estudió cómo funcionaban los intercambios sin KYC. No actuaron con fuerza bruta. Actuaron con precisión. Ahora, otros países quieren copiarlos. Francia ya ha iniciado su propia operación similar. Los Estados Unidos están revisando su estrategia. La Unión Europea está pensando en crear una unidad centralizada para coordinar acciones contra cripto-crímenes. El mensaje es claro: el anonimato en las criptomonedas ya no es absoluto. La era de los intercambios sin KYC como refugios criminales ha terminado. No porque las criptomonedas sean malas, sino porque los criminales ya no pueden esconderse detrás de la tecnología.¿Qué pasa con las criptomonedas en general?

Esta operación no mata a Bitcoin. No destruye Ethereum. No elimina la tecnología blockchain. Lo que hace es limpiar el ecosistema. Elimina a los parasitos que dañan su reputación. Las criptomonedas pueden ser una herramienta poderosa para la libertad financiera. Pero solo si se usan con responsabilidad. La Operación Final Exchange fue un punto de inflexión. No fue el final del crimen cripto. Pero sí fue el final de la impunidad.¿Qué es exactamente la Operación Final Exchange?

La Operación Final Exchange es una acción coordinada de la policía criminal federal alemana (BKA) del 19 de septiembre de 2024 que incautó los servidores y bases de datos de 47 intercambios de criptomonedas rusos sin KYC. El objetivo era desmantelar redes de lavado de dinero, ransomware y evasión de sanciones. Se incautaron más de 8 terabytes de datos, incluyendo transacciones, direcciones IP y registros de usuarios.

¿Por qué se enfocaron en intercambios sin KYC?

Los intercambios sin KYC no requieren identificación de los usuarios, lo que los convierte en el canal ideal para criminales que buscan anonimato. Estos servicios permiten convertir criptomonedas en dinero fiat sin dejar rastro, lo que facilita el lavado de dinero de actividades ilegales como el ransomware o las ventas en darknets. Al eliminarlos, se corta una de las vías más usadas por los criminales.

¿Qué datos se incautaron y cómo se usarán?

Se incautaron más de 8 terabytes de datos: registros de transacciones, direcciones de billeteras, IPs de usuarios, horarios de acceso y datos de registro. Estos datos se están cruzando con bases de datos de ciberdelincuencia, reportes de ransomware y listas de bancos sancionados. El objetivo es identificar a los responsables de actividades ilegales y abrir investigaciones penales.

¿Fue esta operación legal bajo las leyes europeas?

Sí. Alemania tiene jurisdicción sobre los servidores físicos ubicados en su territorio, y los intercambios que operaban con usuarios europeos estaban sujetos a sus leyes de lucha contra el lavado de dinero. Aunque los servidores estaban alojados en el extranjero, la BKA logró acceder a ellos mediante acuerdos internacionales y técnicas de rastreo digital, lo cual está permitido bajo el marco legal de la UE para delitos transnacionales.

¿Esto significa que las criptomonedas ya no son privadas?

No significa que las criptomonedas no tengan privacidad, sino que los servicios sin regulación que prometían anonimato total ya no son seguros. Las transacciones en blockchain son públicas por diseño, y con herramientas avanzadas de análisis, es posible rastrear flujos de dinero incluso si se mezclan. La privacidad real solo existe si usas billeteras personales y evitas intercambios no regulados.

¿Qué debo hacer si he usado un intercambio sin KYC en el pasado?

Si usaste un intercambio sin KYC solo para compras legales o envíos personales, y no participaste en actividades ilegales, no tienes por qué preocuparte. Pero es recomendable no volver a usar esos servicios. Mantén registros claros de tus transacciones, y si tienes dudas sobre el origen de tus fondos, consulta con un asesor legal especializado en cripto. Evitar intercambios sin KYC es la mejor forma de protegerte en el futuro.

luisa ratta

diciembre 17, 2025 AT 15:42La tecnología no es mala, pero cuando el poder la usa sin filtro... es terror puro.

Karen Abeyta

diciembre 18, 2025 AT 18:12Laura Ramos

diciembre 20, 2025 AT 16:01Estos intercambios sin KYC eran un cáncer para el ecosistema. Ahora los usuarios responsables podemos respirar un poco más tranquilos. ¡Bien hecho, BKA!

Alejandro Castellanos

diciembre 22, 2025 AT 03:39Sergio De Simone

diciembre 23, 2025 AT 05:40Rafael Escudero

diciembre 24, 2025 AT 05:09Esto es un giro histórico. No lo subestimen.

María Teresa Barros Rothkegel

diciembre 25, 2025 AT 06:32Natàlia Mata

diciembre 25, 2025 AT 08:16se los llevó la boga

Edgar Gutierrez

diciembre 25, 2025 AT 17:05Paul Fleck

diciembre 27, 2025 AT 16:49Adolfo Javier Zamora

diciembre 28, 2025 AT 23:50kyle schenck

diciembre 29, 2025 AT 16:18Patricia Garcia

diciembre 29, 2025 AT 19:43Wilson Madrid Ortega

diciembre 31, 2025 AT 16:25Yamily Haidar

diciembre 31, 2025 AT 19:09Yesenia Suriano

enero 1, 2026 AT 19:52Alberto Guerrero

enero 3, 2026 AT 13:55Maricel Amante

enero 5, 2026 AT 04:13Yo estaba en esos foros rusos, viendo cómo los usuarios se reían de la policía. Y ahora? Nada. Silencio. Se fueron a esconder como ratas. La BKA no solo les cerró los servidores. Les rompió el alma. Les dijo: "Sabemos quién eres". Y eso... eso no se olvida.

¡Hoy nació un nuevo mundo! ¡Las criptomonedas ya no son el refugio de los criminales! ¡Son el futuro limpio, regulado, y honesto! ¡LLORÉ! 🥹💎

francisco almodovar camacho

enero 5, 2026 AT 06:43